G DATA / Cybersicherheit in Zahlen 2022

Stress-Test für Abwehrkräfte

In der Cyber Range des Fraunhofer-Instituts für Sichere Informationstechnologie (SIT) kommen selbst ausgebuffte Sicherheitsleute ins Schwitzen. Das Darmstädter Trainingszentrum simuliert lebensecht tückische Hackerangriffe, die sich nur in Teamarbeit stoppen lassen.

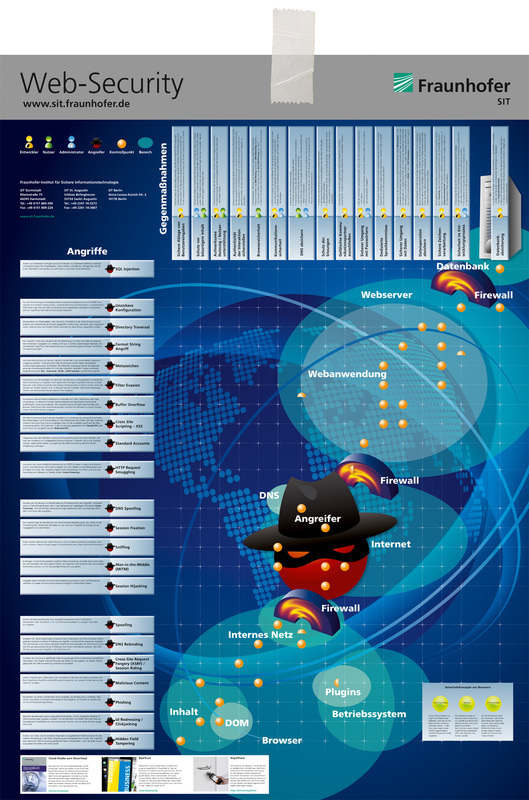

• Mit Darmstadt verbinden viele Menschen vielleicht den 1997 verliehenen Titel „Wissenschaftsstadt“ oder das Jugendstil-Viertel Mathildenhöhe, das zum UNESCO-Welterbe gehört. Die hessische Stadt, in der Deutschlands erstes Hochschul-Rechenzentrum stand, ist aber auch eine Hochburg der IT-Sicherheitsforschung. Die wichtigste der Einrichtungen, die seit 2019 als „Nationales Forschungszentrum für angewandte Cybersicherheit Athene“ zusammenarbeiten, ist das Fraunhofer-Institut für Sichere Informationstechnologie (SIT). Es hat einen Simulator entwickelt, in dem Trainees Angriffe auf IT-Systeme von Unternehmen oder Behörden abwehren müssen – die sogenannte Cyber Range. In kleinen Teams werden die Verteidiger dort systematisch an ihre Grenzen geführt.

Die Frau hinter der Cyber Range ist Haya Shulman. Die 43-jährige israelische Informatik-Professorin entdeckte ihr Faible für IT-Sicherheit beim Militär: Als 18-jährige Wehrdienstleistende lernte sie, wie sich das kleine Land gegen die schon damals erkennbaren Gefahren aus dem Netz verteidigen muss. Auf ihrem Weg zur Habilitation verbrachte sie ein Forschungsjahr in Deutschland – und blieb.

Shulman sieht hierzulande großen Nachholbedarf darin, das verfügbare Wissen zur Cybersicherheit in die Praxis umzusetzen. In einem Interview gab sie Deutschland dafür zum heutigen Stand vier bis fünf von zehn Punkten. Das Problem sei, sagt sie, dass zu viel IT in Eigenregie betrieben werde. „In Israel ist das anders, da setzt nicht jeder selbst einen E-Mail- oder Webserver auf. Man überlässt das lieber denen, die die Expertise haben.“

Die Forscherin

Haya Shulman, 43, ist Informatikprofessorin an der Goethe-Universität Frankfurt und Gastprofessorin an der Hebräischen Universität Jerusalem. In Darmstadt leitet sie die Abteilung Cybersecurity Analytics and Defences des SIT und das Forschungsgebiet Analytics Based Cybersecurity bei Athene, in Jerusalem das Fraunhofer-Projektzentrum für Cybersicherheit.

Realistische Trainings sollen dabei helfen, die Praxis zu verbessern. Die Idee zur Cyber Range entstand vor der Corona-Pandemie, 2020 hätte es losgehen sollen. „Wir hatten zusammen mit Kollegen aus Israel eine vollständige Plattform für die Trainings aufgebaut“, sagt Shulman. „Der Plan war natürlich, das in Präsenz zu machen. Aber am Ende lief alles digital.“

---

Der frühe Teilnehmer:

Patrick Zeitz, Allianz Cyber

Defense Center, Unterföhring

Das Cyber-Abwehrzentrum der Allianz ist eine der personell bestausgestatteten Mannschaften ihrer Art. Sie ist international und arbeitsteilig aufgestellt: Das Ressort Threat Intelligence beobachtet vorausschauend Bedrohungslagen, ein anderes Team beschafft und wartet die für die Erkennung von verdächtigen Aktivitäten nötige Technik des „Security Information and Event Management“-Systems (SIEM). Die Sparte Detection kümmert sich um die laufende Überwachung des Datenverkehrs, Forensiker werten Spuren erkannter Angriffe aus.

Das Team hörte schon im Herbst 2020 von den offiziell noch gar nicht angekündigten Trainings, und so findet sich Patrick Zeitz im November des Jahres mit fünf Kollegen aus anderen Bereichen in einem Online-Meeting wieder – er ist stellvertretend für die Detektoren dabei.

Zeitz sitzt vor zwei Bildschirmen: einem für die Telekonferenz via „BigBlueButton“ und einem für das Cockpit des Simulators. Nach einer kurzen Einweisung durch den Moderator gibt ein Kollege, der den Chef spielt, den Blick auf die virtuellen Maschinen der Cyber Range frei. „Es begann mit einer leichten Mission, damit wir uns mit dem Tool vertraut machen konnten“, erinnert Zeitz. Der Markt für Sicherheitssoftware ist so vielfältig, dass das SIT nicht allen Teilnehmern ihre gewohnte IT-Umgebung bieten kann.

Auf Zeitz’ Zweitmonitor erscheinen erste „Indicators of Compromise“ – Anzeichen einer Kompromittierung. „Man sieht etwas Merkwürdiges und muss erkennen, was sich da tut und woran es liegt. Auf unserem Gateway verließen plötzlich sehr große E-Mails das Unternehmen.“ Es läuft eine Ex-filtration: Kundendaten werden in Häppchen verpackt und verschlüsselt verschickt. Das Team spricht sich ab und verteilt die Aufgaben: Wie sind die Angreifer reingekommen? Wohin gehen die Nachrichten? Läuft das noch? Wenn ja, was ist besser: Weiter heimlich zuschauen, wie der Hacker arbeitet, oder dichtmachen und ihm so verraten, dass er entdeckt wurde? Und von welcher IP-Adresse kam der Zugriff? „Die Rekonstruktion des Angriffs funktioniert wie in einem Fernsehkrimi“, erklärt Zeitz: Ausgehend von der Tatzeit hangeln sich die Experten an den Logfiles entlang, von Datenspur zu Datenspur, die die Täter hinterlassen haben.

Die Szenarien werden von Mal zu Mal schwieriger. Und nach jedem erfahren die Teilnehmer, was ihnen durch die Lappen gegangen ist. Ein Szenario sei „knüppelhart“ gewesen, sagt Zeitz. „Die sind aber auch so aufgebaut, dass man sie nicht zu hundert Prozent erfüllen kann, damit man immer etwas daraus lernt.“

Am Ende des dreitägigen Seminars hat der Münchner ein beruhigendes Gefühl: Erstens hat sein Blue Team (Fachjargon für Verteidiger) nichts grundlegend Neues gesehen, ist also wissensmäßig auf dem aktuellen Stand. Und zweitens hat die Zusammenarbeit gut funktioniert, obwohl es sich nicht um ein eingespieltes Team handelte, sondern eine Gruppe von Kollegen, mit denen er sonst wenig zu tun hat. Außerdem hat ihm noch etwas gefallen: die „stressarmen Rahmenbedingungen“.

--

Die Einzelkämpferin:

Melina Frowein, stellvertretende Informationssicherheitsbeauftragte,

Hessischer Landtag

Nach dem offiziellen Start der Cyber Range im April 2021 spricht sich unter IT-Fachkräften in Hessens öffentlichem

Dienst herum, dass das SIT eine neue Art von Trainings anbietet. Die Hessische Zentrale für Datenverarbeitung (HZD) nimmt den Behörden des Landes zwar viel Arbeit ab, aber es gibt auch überall hauseigene IT-Teams. So im Landtag in Wiesbaden: Um den technischen Schutz der rund 800 PCs, die in der Verwaltung und den Abgeordnetenbüros stehen, kümmert sich die junge Informatikerin Melina Frowein derzeit noch als Einzelkämpferin – der Informationssicherheitsbeauftragte, dessen Vize sie ist, betreut den organisatorischen Part.

Im Juni 2021 macht Frowein einen dreitägigen Einführungskurs online, im September nimmt sie an einem Vertiefungsseminar teil, das das SIT als coronakonforme Präsenzveranstaltung abhält. Während sie die erste Runde, ähnlich wie Patrick Zeitz, als eher entspannt beschreibt, kann sie das vom Fortgeschrittenenkurs nicht behaupten.

Natürlich ist der Schwierigkeitsgrad höher und die Teilnehmer müssen mit weniger Informationen klarkommen. Doch damit hat der aufkommende Stress nichts zu tun. Er wird mutwillig erzeugt: „Als wir morgens in den Schulungsraum kommen, ist es total warm. Ja, die Klimaanlage ist ausgefallen. Dann klingeln alle Telefone, ein Alarm geht los, das Licht geht aus. Wir bekommen Presseanfragen: Können Sie uns sagen, was los ist? Später kommt von nebenan Baulärm. Und der Empfang ruft an: Wer hat Pizza bestellt? Ein Teilnehmer wird sogar nach dem Schlüssel seines Autos gefragt, das gleich abgeschleppt würde. Die haben alles mit reingenommen, was geht.“

Das Stresstraining sei dem Feedback eines Trainers zu verdanken, erzählt SIT-Expertin Ranim Chakra, die mit ihrem Team die Trainings plant: „Wir haben mit verschiedenen Faktoren gespielt, damit die Atmosphäre und Umgebung für die Teilnehmer realistischer werden.“ Im Zeitalter von Internettelefonie und Smart Buildings mit computergesteuerter Beleuchtung und Klimatisierung ist es möglich, dass sich ein Hacker auch daran vergreift – falls er bemerkt wird, kann er seine Widersacher so ausbremsen.

„Bei einem Angriff hat man kein Telefon, keine E-Mail und kein Internet, aber ganz viele Handyanrufe vom Management“, erklärt Haya Shulman. „An wen wendet man sich dann? Ans BKA? Ans BSI? Wer ist zuständig? Alle sind in Panik, keiner weiß, was er tun soll. In vielen Organisationen gibt es keinen Plan für den Notfall. Und ein echter Cyberangriff ist kein guter Zeitpunkt, um das zu entdecken. Aber wenn Trainees das hier erleben, erkennen sie, wie schwierig es ist, richtig zu reagieren.“

Nach dem Tag, an dem Ranim Chakra sie buchstäblich ins Schwitzen gebracht hat, fühlt sich Melina Frowein „erst mal etwas geschlaucht“. Doch im Nachhinein lobt sie die IT-Übung: „Das war mal eine ganz andere Erfahrung. Sonst steht bei Schulungen immer jemand vorne und erzählt einem was. Das dagegen war richtig gut gemacht, wie im normalen Leben.“

--

Der Administrator:

Daniel Weyrauch, Sachgebietsleiter in der IT, Hessisches Ministerium für Wissenschaft und Kunst (HMWK)

Kein Ministerium in Hessen ist näher dran an Athene und SIT als das HMWK. Also ist das Haus natürlich auch bei der Cyber Range dabei. Daniel Weyrauch administriert mit seinem kleinen Team ein System, an dem 270 Beamte und Angestellte hängen. Die IT-Sicherheit verantworten Kollegen. „Sonst würde man ja den Bock zum Gärtner machen“, sagt er. „Die technische Umsetzung liegt bei uns. Wir müssen wissen, wie Angreifer denken, um die Konzeption des Netzwerks entsprechend planen zu können.“

Um Hacker daran zu hindern, die IT-Infrastruktur Hessens anzugreifen, muss nicht nur die HZD wachsam sein, sondern auch die daran angeschlossenen Ministerien. Sicherheitstrainings für normale User, die oft eine Schwachstelle bilden, sind Weyrauch sehr wichtig: „Ich würde die Leute einmal im Jahr in eine Schulung schicken, bis es ihnen zu den Ohren rauskommt.“

Wie seine Kollegin vom Landtag absolviert Weyrauch beide Schulungen. Zunächst muss er sich mit dem Netz vertraut machen, das technisch nicht allzu komplex ist. Es gibt wie im HMWK mehrere getrennte Server, die vor allem mit Microsoft-Software laufen, aber nur eine Handvoll Clients. Einige simulierte Bedrohungslagen sind dynamisch, das heißt, der Angriff läuft: „Es wird schlimmer, während man dasitzt und schaut, was passiert. So kommt man unter Zeitdruck.“ Bei der Präsenzschulung im August muss Weyrauch wie Melina Frowein schwitzen und im Dunkeln sitzen, ohne sich aus der Ruhe bringen zu lassen.

Bei der Manöverkritik erfährt er, warum er und sein Team trotz aller Erfahrung und Routine ein paarmal auf der falschen Fährte waren und wie sie schneller zum Ziel gekommen wären. „Ich achte jetzt viel mehr auf Kleinigkeiten“, resümiert er. „Mir ist bewusst geworden, wie viele ungeschützte Systeme es allein dadurch gibt, dass nicht gepatcht wird.“ Auf die Aktualisierung von PCs bei sicherheitsrelevanten Updates hat er nur begrenzt Einfluss – wer alte, funktionierende Systeme ersetzen will, braucht dafür ein Budget. Auch deshalb sind die Geräte des Landes Hessen noch nicht so vereinheitlicht, dass die HZD per Mausklick alles aus der Ferne auf dem neuesten Stand halten könnte. Dass die User von Updates selten begeistert sind, kann Weyrauch nachvollziehen: „Ich habe mehr als einmal erlebt, dass wir einen Patch installieren und auf einmal das System nicht mehr funktioniert.“

Empfehlen würde der IT-Spezialist ein Training auf der Cyber Range nur Kollegen, die technisch ähnlich versiert sind wie er selbst. „Ich bin da mit vielen guten Ideen rausgekommen. Vorher wusste ich grob, wie es funktioniert, aber es ist etwas ganz anderes, wenn man den Angreifer live bei der Arbeit sieht.“

--

Der alte Hase:

Antonio Jorba, Leiter Cybersecurity der Digitalstadt

Darmstadt

„Statistisch sind Elektriker die häufigsten Opfer eines Stromschlags“, antwortet der 59-jährige Diplom-Informatiker Antonio Jorba auf die Frage, warum jemand mit seinem Background einen Kurs auf der Cyber Range besucht. Dem gebürtigen Nürnberger würde jeder sofort glauben, er sei ein Trainer: Er kümmert sich als Teamleiter bei Count + Care, der Abrechnungstochter des Energieversorgers Entega, sowie beim Projekt Digitalstadt Darmstadt um die IT-Sicherheit. Dieses kommunale Prestigeprojekt, mit dem sich die Universitätsstadt als Vorreiterin auf dem Weg zur Smart City positioniert, residiert sogar im SIT-Gebäude – Institutsleiter Michael Waidner ist im Nebenjob als Chief Digital Officer offizieller Vordenker der Digitalstadt.

Ja, er sei auch Dozent, bestätigt Jorba, aber in diesem Fall war er Teilnehmer. So hockt er im Mai 2022 für einen Online-Grundkurs vor dem Rechner, getrieben von einer Mischung aus Prophylaxe gegen Betriebsblindheit und beruflicher Neugier. Später versichert er: „Mich hat die Schulung verblüfft, wachgerüttelt, sensibilisiert. Ich kann noch ganz viel lernen.“

Freilich ging Jorba mit einer weiteren Motivation in den Kurs: „Ich wollte mir ansehen, ob das auch etwas für uns wäre.“ Mit „uns“ meint er nicht nur das vierköpfige Sicherheitsteam, dessen Chef er ist, sondern auch die Hälfte der rund 300 Beschäftigten von Count + Care, die im IT-Umfeld tätig sind.

Der Kurs stellte Jorba zunächst vor niedrige Hürden: „Wir konnten den Command and Control Server ausfindig machen und so den Hacker hacken. Dass Sie in dessen Datenbank den Schlüssel finden, wird Ihnen im echten Leben aber nicht passieren.“ Faszinierend findet Jorba, „dass das echte Trojaner waren, keine für die Cyber Range programmierten“. Einen bleibenden Eindruck hinterlässt auch der „ziemlich clevere“ Verschlüsselungstrojaner am dritten Tag. „Im echten Leben hätten ich und die anderen aus der Gruppe gesagt: Ist doch nix, alles gut. Da war aber nichts in Ordnung. Die heutigen Angriffe täuschen auch ein SIEM.“

Und noch eine Lektion hat Jorba gefallen – ein gezielter Fehlalarm als Ablenkungsmanöver, während an anderer Stelle der eigentliche Angriff beginnt. Sein Fazit lautet daher: „Solche Trainings sind ein Must-have für alle Sicherheitsbeauftragten.“

--

Zur Nachahmung empfohlen

Das freut Haya Shulman natürlich ebenso wie das ihrer Ansicht nach gestiegene Bewusstsein für die Risiken von Cyberangriffen: „Die Awareness ist da. Dass sich durch Übungen die meisten Angriffe verhindern ließen, wissen die Leute aber nicht.“

Deshalb bietet das SIT nicht nur Kurse für IT-Sicherheitsprofis aus der Verwaltung an, sondern auch für deren Kollegen aus der industriellen Fertigung und sogar für nicht technische Kräfte, also normale Nutzer. Die Stress-Simulationen für Abwehr-Kräfte sind allerdings Höhepunkte. „Wir sind die Einzigen, die das in dieser Form machen“, sagt Shulman, „deshalb sind wir gut gebucht.“

Sie sucht bereits neue Mitarbeitende, hat aber nicht vor, die Cyber Range als exklusives Angebot vor Konkurrenz zu schützen. „Unser Ziel ist es, die Sicherheit in deutschen Netzen zu verbessern. Es ist für mich okay, wenn uns das andere nachmachen.“

Das SIT

Das Fraunhofer-Institut für Sichere Informationstechnologie (SIT) ging 2001 aus einem Institut der bundeseigenen Großforschungseinrichtung GMD (Gesellschaft für Mathematik und Datenverarbeitung) hervor. In Darmstadt und Birlinghoven forschen rund 240 Beschäftigte zur Sicherheit von IT-Infrastrukturen und zum Datenschutz.

Das SIT unterhält Büros in Jerusalem und Singapur. Gemeinsam mit dem Fraunhofer-Institut für Graphische Datenverarbeitung (IGD), der Technischen Universität sowie der Hochschule Darmstadt bildet das SIT das „Nationale Forschungszentrum für angewandte Cybersicherheit Athene“. Es wird gefördert vom Bundesministerium für Bildung und Forschung (BMBF)

sowie vom Hessischen Ministerium für Wissenschaft und Kunst (HMWK).

SIEM

Systeme für das „Security Information and Event Management“ überwachen automatisch alle Datenzugriffe aus dem lokalen Netz und dem Internet. So fallen potenziell sicherheitsrelevante Aktivitäten („Events“) eher auf. Die Datenflut wäre ohne derartige Hilfsmittel, die genau an die Bedürfnisse und die Infrastruktur des Unternehmens angepasst werden können (und müssen), nicht zu bewältigen.

Der Ernstfall: Digitalstadt gehackt

Brandschutzübungen helfen, um im

Brandfall richtig zu reagieren – aber sie verhindern keine Brände. Dasselbe gilt für Cybersicherheit: Nach Redaktionsschluss wurde der IT-Dienstleister Count + Care Opfer einer Ransomware-Attacke. In der Folge mussten die Websites mehrerer städtischer Unternehmen (Energieversorger, Stadtreinigung usw.) abgeschaltet werden. Mitarbeitende konnten keine E-Mails mehr senden und empfangen, auch „Digitalstadt Darmstadt“ war offline. Kritische Infrastrukturen waren nicht betroffen, weil sie gesondert geschützt werden, genauso wenig wie das SIT. Weitere Angaben zum Angriff wurden nicht gemacht, um die Ermittlungen nicht zu gefährden. Es ist allerdings nicht unwahrscheinlich, dass ein Mitarbeitender, der noch keine Cybersicherheits-Schulung hatte, auf den Link einer Phishing Mail geklickt hat …

Dieser Text stammt aus unserer Redaktion Corporate Publishing.